AMD EPYC: Kriittinen tietoturvavuoto CPU Server 11 -kommenteissa

Kuva: AMD

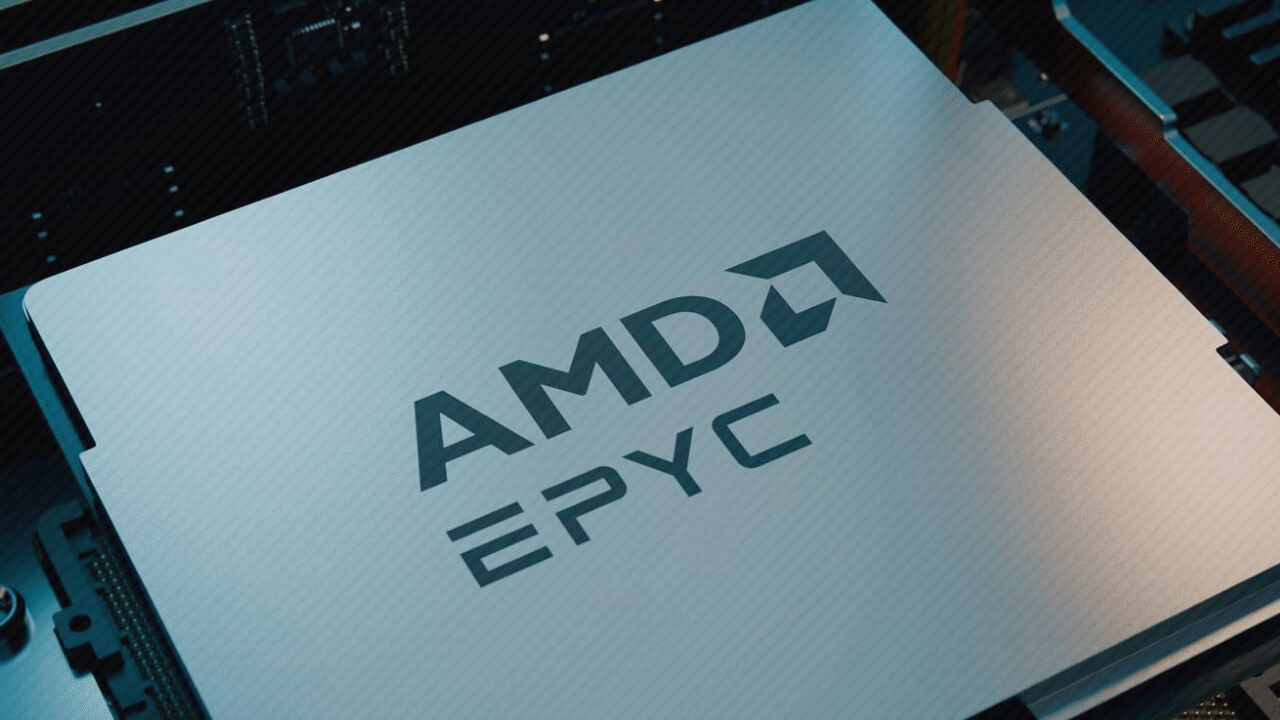

Googlen tietoturvatutkijat ovat ilmoittaneet AMD:lle palvelinprosessorien tietoturvavajeesta. Paikallinen hyökkääjä voi ladata vaurioituneen laiteohjelmistokoodin sopimattoman allekirjoituksen tarkistuksen avulla. Tämä vaatii kuitenkin järjestelmänvalvojan oikeudet. Riski on kuitenkin luokiteltu ”korkeaksi”.

AMD:n mukaan tietoturvavuoto, joka on nyt suljettu laiteohjelmistopäivityksellä, tunnisteella CVE-2024-56161, koskee EPYC 7001 -sarjaa (Napoli), EPYC 7002 (Rooma), EPYC 7003 (Milano, Milano -X) ja EPYC 9004 (Milano, Milano, Milano, Milano, Milano, Genova, Génoa-X, Bergamo, Siena). Tämä vaikuttaa Zen 1 – Zen 4 -arkkitehtuurien prosessoreihin. Nykyiset EPYC 7005- ja 9005-ytimet Zen-5-ytimillä eivät ole alla.

Virheellinen allekirjoituksen vahvistus AMD CPU ROM -mikrokoodin korjaustiedostojen latausohjelmassa voi antaa hyökkääjän, jolla on paikallisen järjestelmänvalvojan oikeudet, ladata haitallista CPU-mikrokoodia, mikä johtaa AMD SEV -SNP:tä käyttävän luottamuksellisen vieraan luottamuksellisuuden ja eheyden menetykseen.

AMD

Google Security raportoi vuodosta jo syyskuussa

Googlen tietoturvatiimin tutkijat kirjasivat heikon kohdan jo syyskuussa 2024 AMD:llä. Kuten tavallista, pidettiin hiljaisuus, jotta mahdolliset hyökkääjät eivät saisi tietää.

Ratkaisu seurasi joulukuussa

Joulukuun 17. päivänä AMD lopulta toimitti kaupallisille asiakkailleen laiteohjelmistopäivityksen, jolla heikko kohta suljettiin. Jotta päivitys olisi tällä kertaa täytynyt pelata, tietoturvavaje julkistettiin vasta 3. helmikuuta 2025.

Googlen tutkijat eivät kuitenkaan ole vielä paljastaneet kaikkia yksityiskohtia ja haluavat tehdä sen vasta 5. maaliskuuta, jotta järjestelmien konsolidointiin jää enemmän aikaa.

Tämän ongelman korjaamiseen tarvittavan laajan toimitusketjun, järjestyksen ja koordinoinnin vuoksi emme julkaise kaikkia yksityiskohtia antaaksemme käyttäjille aikaa palauttaa luottamukselliset korvaukset. Ilmoitamme lisätiedoista ja työkaluista 5.3.2025.

Googlen turvallisuustiimi

Aiheet: AMD EPYC Processor Server Lähde: GitHub, AMD

Marc analysoi prosessoreita testaamalla niiden suorituskykyä pelaamiseen, sisällöntuotantoon ja tekoälyyn.